Por Tiago Bentes Sobre 27-02-2026 at 1:42 pm

APT37 (ScarCruft) Usa Zoho WorkDrive e Malware em USB para Invadir Redes Isoladas

O grupo de ameaças APT37, também conhecido como ScarCruft, acabou de ser ligado a uma campanha sofisticada de malware que consegue quebrar a segurança de redes isoladas (air-gapped) usando uma combinação de ferramentas inteligentes, armazenamento em nuvem e mídia removível.

A campanha, nomeada Ruby Jumper pelos pesquisadores da Zscaler ThreatLabz, começou a ser investigada em dezembro de 2025 e já está mostrando o quanto atores patrocinados por estados podem ser criativos (e perigosos) ao ultrapassar defesas que muitos consideravam “seguras”.

🛠️ Como o ataque funciona

Tudo começa com um arquivo malicioso do tipo LNK (atalho do Windows). Quando o usuário curioso abre esse arquivo, ele:

-

Executa um script PowerShell escondido.

-

Esse script “descompacta” diversos componentes escondidos dentro do próprio LNK.

-

Um deles se conecta a um serviço legítimo de nuvem — Zoho WorkDrive — que é usado como canal oculto de comando e controle (C2).

Isso marca a primeira vez que o ScarCruft abusa do Zoho WorkDrive como infraestrutura de C2, enganando defesas e misturando o tráfego malicioso com operações aparentemente normais de armazenamento em nuvem.

🎯 O que acontece após a invasão

Uma vez dentro da máquina, o malware chamado RESTLEAF baixa e dispara outros módulos mais potentes, como:

-

SNAKEDROPPER – instala o ambiente Ruby e garante persistência.

-

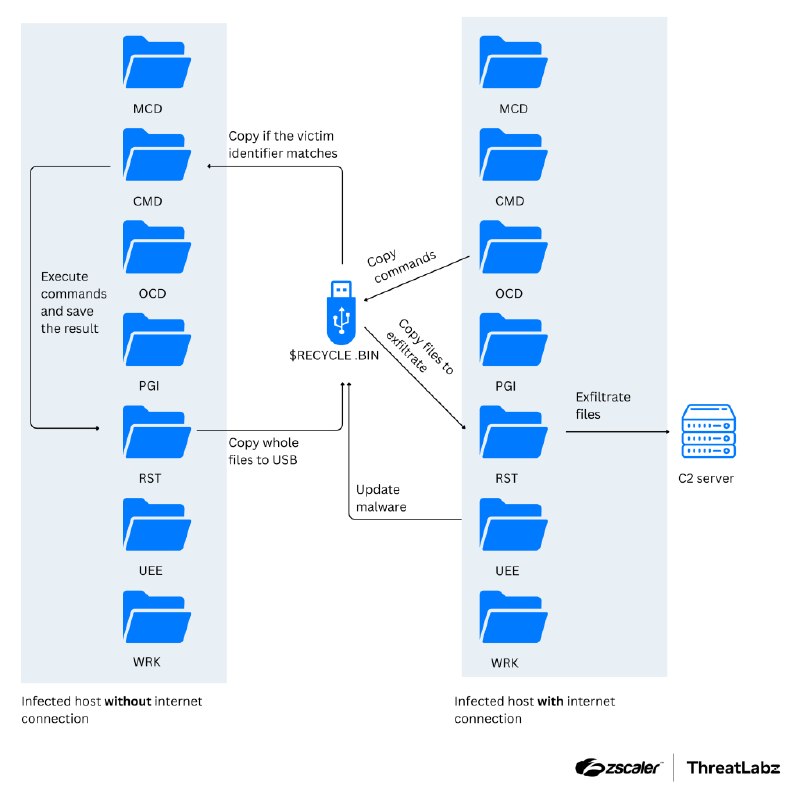

THUMBSBD – usa mídias removíveis (como USB) para transmitir comandos e dados entre dispositivos conectados à internet e sistemas isolados (air-gapped).

-

VIRUSTASK – infecta mídias removíveis ao substituir arquivos legítimos por atalhos maliciosos.

-

FOOTWINE – um módulo de vigilância avançada com keylogging, captura de áudio e vídeo.

-

BLUELIGHT – backdoor que já era ligado ao ScarCruft desde 2021.

O uso de mídias removíveis como vetor para ultrapassar redes blindadas pela falta de conexão com a internet é o ponto mais crítico — isso permite que o malware passe informações mesmo quando a rede está completamente isolada.

💡 O que isso significa no mundo real

Esse ataque mostra que regras básicas de higiene de segurança (não abrir arquivos estranhos, não conectar USBs desconhecidos) continuam sendo críticas — mesmo em ambientes ultra-protegidos como centros de pesquisa, governos ou infraestrutura crítica que usam sistemas “air-gapped”.

E o uso de serviços legítimos como canal de controle (Zoho WorkDrive, Google Drive, OneDrive, etc.) deixa o malware ainda mais difícil de detectar por soluções tradicionais que confiam em tráfego legítimo para validar redes.

Tiago Bentes é um empreendedor visionário e CEO da Havana Comunicação.com, uma empresa de tecnologia especializada em soluções digitais inovadoras, incluindo ferramentas tecnológicas, softwares, aplicativos e soluções web personalizadas. Entre suas criações de destaque está o Neuro Chat, uma inteligência artificial desenvolvida para ajudar pessoas e empresas a otimizar processos, melhorar a comunicação e alcançar resultados de forma estratégica e inteligente. Com espírito inovador e foco no futuro, Tiago lidera a Havana Comunicação com a missão de transformar ideias em soluções tecnológicas que gerem impacto real. Sua paixão por tecnologia, inovação e desenvolvimento contínuo coloca a empresa como referência no mercado digital, sempre antecipando tendências e criando ferramentas que conectam pessoas e negócios ao que há de mais moderno.

Compartilhar no:

Postagens relacionadas

27-07-2025

O Futuro com a IA